数字孪生水利专题第三期|娄保东:数字孪生流域建设中的几点思考建议发表时间:2023-05-17 10:11

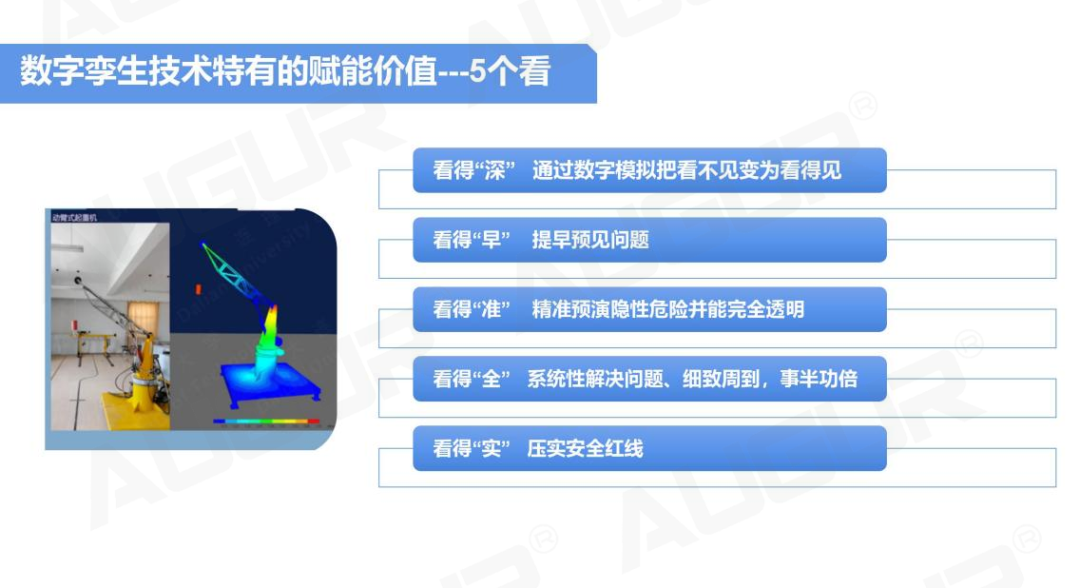

内容来源:2023 智慧水利建设高峰论坛——数字孪生水利高级研讨会 以下为河海大学国家工程中心水利数字孪生所所长、智能感知创新技术研究院副院长、工程训练中心主任娄保东的现场分享: 各位专家代表,下午好。非常荣幸能参与此次智慧水利建设高峰论坛。我是河海大学国家工程中心水利数字孪生所所长娄保东,今天我想和在座的各位分享下数字孪生流域建设中的几点思考建议,欢迎大家和我共同探讨相关问题。 我今天分享的报告共分为三个部分。 一是数字孪生的概念内涵。 二是数字孪生流域涉及的关键技术解析。 三是数字孪生技术应用背景下的水利安全验证体系建设。 第一部分:数字孪生的概念内涵 先简单说说数字孪生的基本概念,数字孪生是克隆物理对象的虚拟仿真技术,集成多学科、多物理量、多尺度、多概率的仿真过程,集成传感器实时历史等数据,集成全面数字化描述物理对象的全生命周期过程。 数字孪生技术具有特有的赋能价值,我将这部分内容概括为“5个看”。一是看得“深”,通过数字模拟把看不见变为看得见;二是看得“早”,可以提早预见问题;三是看得“准”,能够精准预演隐性危险并能完全透明;四是看得“全”,系统性解决问题且细致周到,起到事半功倍的效果;五是看得“实”,能够压实安全红线。

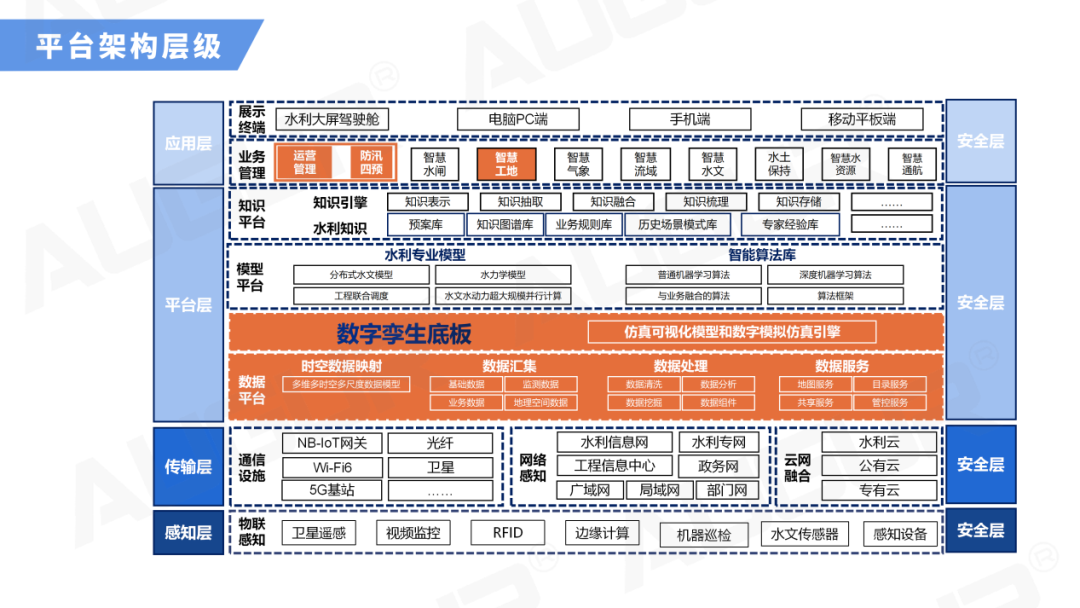

来源:根据娄保东《数字孪生流域建设中几点思考建议》报告编辑整理 水利部党组书记、部长李国英提出,坚持科技引领和数字赋能,提高水资源智慧管理水平。充分运用数字映射、数字孪生、仿真模拟等信息技术,建立覆盖全域的水资源管理与调配系统,推进水资源管理数字化、智能化、精细化。加强监测体系建设,优化行政区界断面、取退水口、地下水等监测站网布局,实现对水量、水位、流量、水质等全要素的实时在线监测,提升信息捕捉和感知能力。水利部组织56家单位完成94项先行先试任务遴选,以流域为单元,由流域管理机构复核后,经部长专题会议审定,形成《数字孪生流域建设先行先试台账》(以下简称《台账》)并以办公厅文件印发,为下一步全面推进数字孪生流域建设先行先试工作奠定基础。由此可见,水利高质量发展需要数字孪生技术。 第二部分:数字孪生流域涉及的关键技术 值得一提的是,智慧水利数字孪生技术构建了物理空间与信息空间数据交互闭环通道,实现了虚拟体与物理体之间的交互联动。平台架构主要分为感知层、传输层、平台层和应用层。

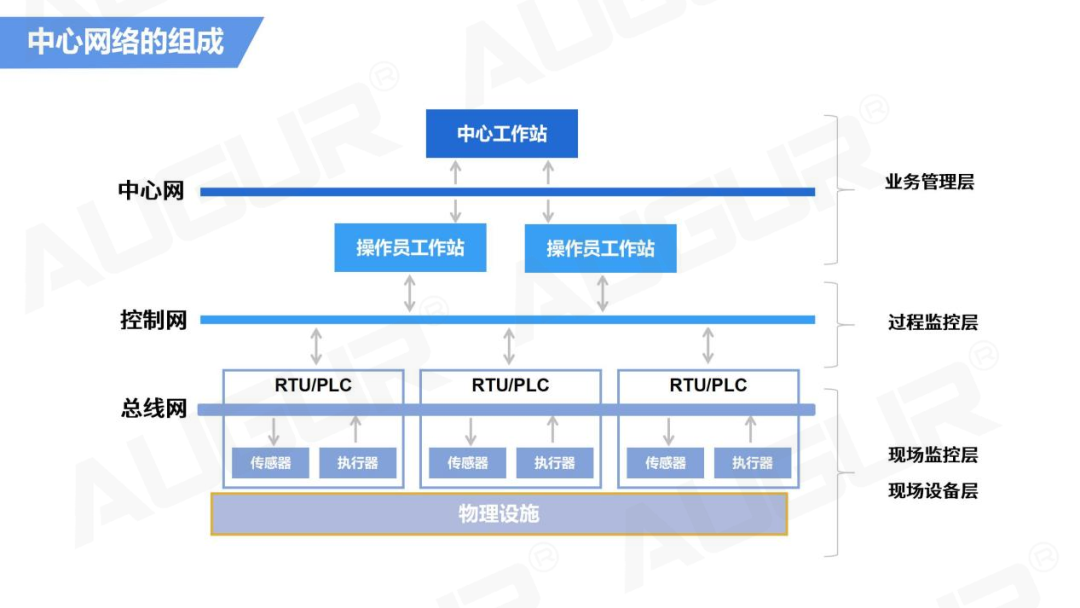

智慧水利数字孪生技术基本要素可概括为“一隆、二射、三算、四预”。一隆是指克隆,二射即映射,三算是算据、算法、算力,四预指的是预备、预警、预演、预案。 首先要介绍的关键技术要素是BIM(Building Information Modeling,建筑信息模型),一直致力于在建筑、工程、施工行业收集、交换、使用数据方面进行效率革新。而且,BIM Lite技术融合了传统BIM优势,降低了运行资源和软硬件要求,实现了高动态实时监测以及深度融合可视化。因此,要根据专业模型的处理标准,定义专业模型的处理精度,对专业BIM模型实现轻量化处理。 映射则是指将现实世界“实时信息”完整映射到相对应的数字身份上,构建一个有实时信息的“数字体”,这就意味着数字模型能够和物理实体保持一一对应的实时映射。 接下来,我想向大家介绍下中心网络。它是由现场设备层、现场监控层、过程监控层以及业务管理层构成,如下图所示。

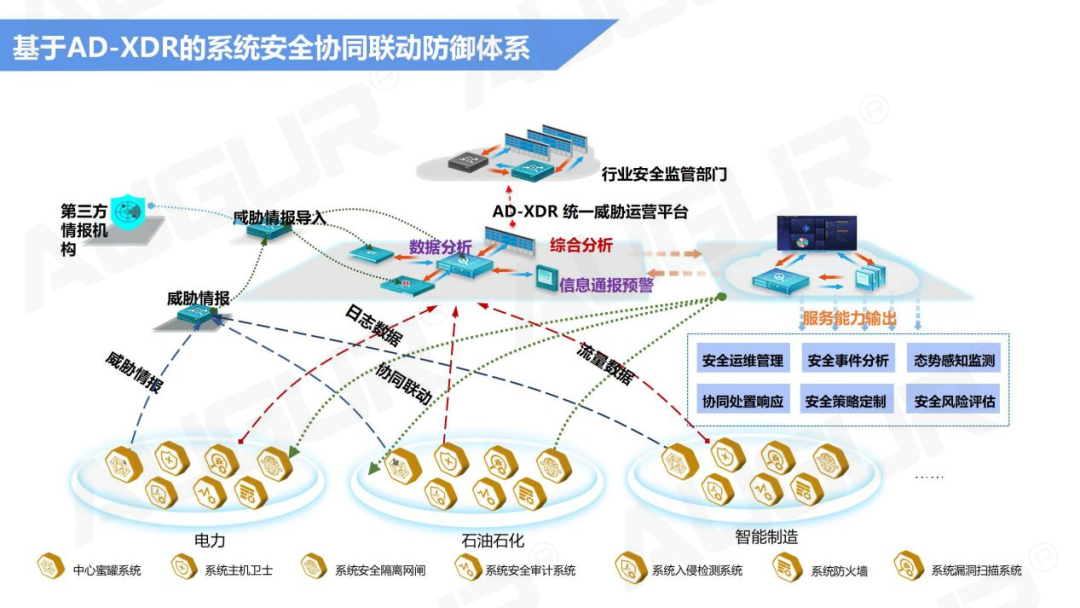

第三部分:数字孪生技术应用背景下水利安全验证体系建设 然而,中心网络的不稳定性也是极高的,可能会遭遇来自互联网的攻击、来自内外部人员的攻击、鱼叉式钓鱼攻击、无线网攻击等等。典型安全攻击手段包括网络渗透、供应链投递、移动介质摆渡等,攻击实施包括病毒感染(僵木蠕/勒索)、漏洞利用、针对系统设备等等。 我想先简单介绍下几种常见的网络攻击实施手段。 典型攻击手段案例一:震网病毒。震网病毒主要通过U盘传播,针对微软操作系统中的MS10-046漏洞(Lnk文件漏洞)、MS10-061(打印服务漏洞)、MS08-067等多种漏洞使用伪造的数字签名。同时,它也会利用一套完整的入侵传播流程,突破中心专用局域网的物理限制,对西门子的SCADA软件进行特定攻击。 典型攻击手段案例二:乌克兰电网事件。以BlackEnergy等相关恶意代码为主要攻击工具,通过BOTNET体系进行前期的资料采集和环境预置;以邮件发送恶意代码载荷为最终攻击的直接突破入口,通过远程控制SCADA节点下达指令为断电手段;以摧毁破坏SCADA系统实现迟滞恢复和状态致盲;以DDoS服务电话作为干扰,最后达成长时间停电并制造整个社会混乱的具有信息战水准的网络攻击事件。通过恶意代码直接对变电站系统的程序界面进行控制、伪造和篡改指令来控制电力设备。 典型攻击手段案例三:水处理事件。2019年美国佛罗里达州一家水处理厂被黑客入侵,通过篡改可远程控制的计算机数据,攻击者改变了当地供水中的化学品含量,短暂地将用于处理水的碱液量增加到危险水平。 此外,网络渗透攻击手段的典型案例还有美石油管道事件和德国PLC蠕虫病毒等。从攻击链视角来看,可以将将网络渗透攻击过程划分为七个阶段:信息收集、漏洞分析、漏洞利用、权限提升、权限维持、横向渗透、清理痕迹。 一方面,中心控制系统的攻击思路通常是通过直接/间接、内部/外部攻击,影响控制系统的正常运行,以达到破坏系统设备、造成工厂停产、工序异常、次品率增加,甚至火灾爆炸等严重后果为目标。 另一方面,系统漏洞则是指在中心控制系统的硬件、软件、协议的具体实现或系统安全策略上存在的缺陷,从而使攻击者能够利用这些缺陷在未授权的情况下访问中心控制系统或进行破坏。系统漏洞类型多种多样,包括软件、硬件、设备、协议、网络、工艺等多方面的漏洞。 综合来看,攻击事件对系统漏洞的特点可以归纳概括为三点:一是涉及国计民生,主要用于攻击关键基础设施的系统系统;二是中心控制系统环境复杂,漏洞利用环境特殊,漏洞类型多种多样,包括网络、协议、设备、工艺、系统等多方面的漏洞;三是漏洞的利用往往带有政治、军事目的,一旦被利用可能导致重大的安全事故。 接下来,我想向大家介绍一下基于AD-XDR的系统安全协同联动防御体系。相对基于等保2.0(中心控制系统安全扩展要求)的安全解决方案,它是基于AD-XDR的中心网络协同联动安全解决方案,中心安全大数据驱动,安全设备协同联动。这套体系具有三大优势:一是深度关联分析,快速响应处置;二是覆盖丰富行业场景,自动协同闭环;三是中心威胁情报实时生成,实现中心全网威胁溯源。

总的来说,随着数字孪生技术在智慧水利方面的发展应用,需要建设起数字孪生技术应用背景下水利安全验证体系。打造出兼具比武竞赛、攻防演练、渗透测试、技术验证的综合应用场景,需要通过建设数字孪生技术赋能的水利安全仿真靶场,实现对现有水利安全体系的完善和迭代。

|

来源:根据娄保东《数字孪生流域建设中几点思考建议》报告编辑整理

来源:根据娄保东《数字孪生流域建设中几点思考建议》报告编辑整理 来源:根据娄保东《数字孪生流域建设中几点思考建议》报告编辑整理

来源:根据娄保东《数字孪生流域建设中几点思考建议》报告编辑整理